隨著云原生技術(shù)的廣泛應(yīng)用,容器化部署已成為現(xiàn)代應(yīng)用開(kāi)發(fā)的核心。容器的動(dòng)態(tài)性、短暫性和分布性特性帶來(lái)了獨(dú)特的安全挑戰(zhàn)。本文探討容器安全面臨的四個(gè)主要挑戰(zhàn),并強(qiáng)調(diào)兩個(gè)關(guān)鍵點(diǎn),同時(shí)介紹供應(yīng)鏈管理服務(wù)在其中的角色。

四個(gè)挑戰(zhàn)

- 運(yùn)行時(shí)安全風(fēng)險(xiǎn):容器在運(yùn)行時(shí)易受攻擊,例如惡意進(jìn)程注入或配置錯(cuò)誤導(dǎo)致的數(shù)據(jù)泄露。由于容器共享主機(jī)內(nèi)核,一個(gè)容器的漏洞可能影響整個(gè)系統(tǒng)。

- 鏡像安全漏洞:容器鏡像往往包含未修補(bǔ)的軟件漏洞或惡意代碼。如果未進(jìn)行嚴(yán)格的掃描和驗(yàn)證,這些鏡像在生產(chǎn)環(huán)境中可能引發(fā)安全事件。

- 網(wǎng)絡(luò)攻擊暴露:容器的微服務(wù)架構(gòu)增加了網(wǎng)絡(luò)攻擊面,例如橫向移動(dòng)攻擊或DDoS攻擊。傳統(tǒng)防火墻難以覆蓋動(dòng)態(tài)容器網(wǎng)絡(luò)。

- 合規(guī)與治理難題:在分布式環(huán)境中,確保容器符合安全策略(如GDPR或HIPAA)變得復(fù)雜,缺乏統(tǒng)一的可視化工具可能導(dǎo)致合規(guī)失敗。

兩個(gè)關(guān)鍵

- 零信任安全模型:采用零信任原則,即“永不信任,始終驗(yàn)證”,確保每個(gè)容器訪問(wèn)都經(jīng)過(guò)身份驗(yàn)證和授權(quán)。這包括微隔離和持續(xù)監(jiān)控,以最小化攻擊半徑。

- 自動(dòng)化安全集成:將安全工具(如漏洞掃描和策略執(zhí)行)集成到CI/CD流水線中,實(shí)現(xiàn)“安全左移”。通過(guò)在開(kāi)發(fā)早期發(fā)現(xiàn)并修復(fù)問(wèn)題,減少生產(chǎn)環(huán)境風(fēng)險(xiǎn)。

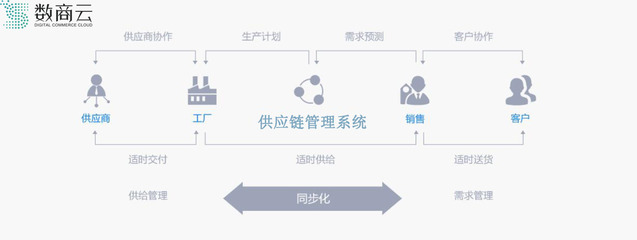

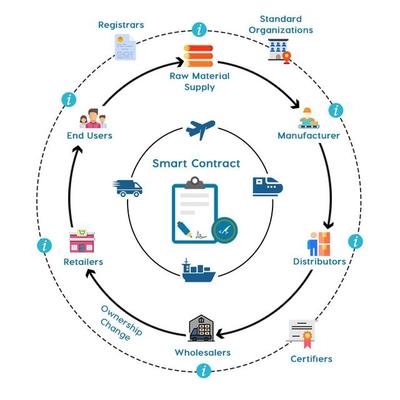

供應(yīng)鏈管理服務(wù)的作用

供應(yīng)鏈管理服務(wù)在容器安全中扮演著至關(guān)重要的角色。它確保從鏡像構(gòu)建到部署的整個(gè)供應(yīng)鏈安全,包括:

- 鏡像來(lái)源驗(yàn)證:通過(guò)數(shù)字簽名和可信注冊(cè)庫(kù),防止篡改和未授權(quán)鏡像的使用。

- 依賴管理:掃描并管理第三方庫(kù)和組件的漏洞,確保供應(yīng)鏈完整性。

- 持續(xù)監(jiān)控與響應(yīng):實(shí)時(shí)監(jiān)控供應(yīng)鏈中的異常行為,并自動(dòng)觸發(fā)修復(fù)措施,提升整體安全韌性。

在云原生時(shí)代,應(yīng)對(duì)容器安全挑戰(zhàn)需要聚焦于零信任和自動(dòng)化,同時(shí)借助供應(yīng)鏈管理服務(wù)構(gòu)建端到端的安全防線。企業(yè)應(yīng)將這些要素納入戰(zhàn)略規(guī)劃,以保障業(yè)務(wù)連續(xù)性和數(shù)據(jù)安全。